تروجان چیست؟ تروجان یک ویروس مخرب است که جهت آسیب و دزدیدن اطلاعات از کاربران میباشد که دارای نوع های مختلفی هستند که در ادامه به آن میپردازیم.

ویروس تروجان یک برنامه کامپیوتری مخرب است که جهت آلوده کردن سیستم های کامپیوتری طراحی شده است. روش نفوذ trojan به سیستم ها که بیشتر جنبه حمله مهندسی اجتماعی دارد از گذشته نشعات میگیرد.

تروجان چیست؟

در دوره یونان باستان , یونانی ها برای فتح شهر تروجان یک اسب چوبی بزرگ ساختند و چندین سرباز را درون آن مخفی کردند , سپس به عنوان هدیه این اسب فریبکار چوبی را برای تروجان ها ارسال کردند و آن ها نیز این هدیه را با کمال میل پذیرفتند و در شامگاه سربازان از آن خارج شده و با باز کردن درب های شهر تروی باعث سقوط شهر تروجانها(تروی) شدند. به این اسب اسب تروآ هم گفته میشود.

بعد از آن به ویروسی که باعث باز کردن درب پشتی در سیستم رایانه ای شما میشود را اسب تروجان یا ویروس تروجان نامگذاری کردند. تروجان ها با ترکیب شدن چندین فایل و چسبیدن به فایل های حیاتی سیستم , عکس , ویدیو , فایل نصبی نرم افزار ها , باعث نصب آن ها روی سیستم شما و باز کردن درب پشتی برای هکر ها و نفوذگر ها میشوند.

ویروس های تروجان دارای انواع مختلفی هستند که در ادامه به آنها میپردازیم , ولی نقطه مشترک همه آن ها نوع فعال شدن و نصب شدن در سیستم میباشد که همه آنها با فریب و روش هک ( مهندسی اجتماعی ) یعنی با سو استفاده از اعتماد شما در کنار یک نرم افزار , یک فایل ورد , یک ویدیو یا هرچیزی که شما روی آن کلیک کنید فعال میشوند.

مرسومترین روش نصب چسبیدن به فایل های نصبی .exe و .apk است که برای نصب نرم افزار از آن استفاده میشود.

تروجان چطور کار میکند؟

یکی از پر شمارترین روش های آلوده شدن سیستم , ارسال ایمیل های تبلیغاتی و وسوسه انگیز میباشد که معمولا در اسپم ارسال میشوند و در بالک های بالا بصورت رندوم و از بانک ایمیل های لو رفته و … استفاده میکنند و در صورت باز کردن فایل پیوست سیستم شما آلوده میشود.از باز کردن ایمیل های مشکوک پرهیز کنید.

رفتار تروجان ها معمولا بعد از نصب میباشد و در صورتی که موفق به نصب در سیستم شما توسط شما شود اقدام اولیه سکوت و جمع آوری اطلاعات و دیتای مرورگر ها میباشد که در اتصال بعدی به اینترنت برای FTP یا ایمیل تعریف شده این دیتا ارسال میشود.

این دیتا شامل اطلاعاتی میباشد که فرد غیر مجاز ( هکر ) تعریف کرده است که معمولا شامل فایل های .txt غیر از فولدر C:\\ (برای پیدا کردن کلمات ریکاوری کیف پول رمز ارز , کوکی های مرورگرها , فایلهایی با عبارات با قاعده ( Regex ) برای پیدا کردن کلمات عبور مانند :

*ramz*.txt *leger*.txt *wallet*.*

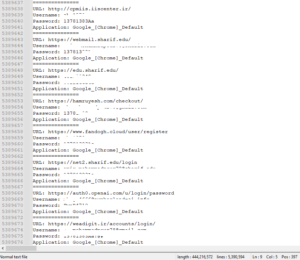

نمونه اطلاعات ارسال شده از تروجان ها برای نفوذگر:

نمونه فایل ارسال شده از تروجان

با توجه به نوع تروجان ها معمولا انواع مختلفی دارند که هر کدام برای اهدافی طراحی میشوند و در ادامه به آن میپردازیم.

تروجان ها معمولا یک فایل اجرایی .bat یا .exe هستند که میتوانند پسوند های مختلفی داشته باشند که معروفترین آنها در دهه 1390 تروجان هایی بودند که در فایل های word و اکسل گنجانده میشدند و زمانی که یک فایل مثلا فایل قرارداد طراحی سایت در سایتهای پر بازدید درج میشدندو وقتی کاربر دکمه enable editing را کلیک میکرد فایل آلوده اجرا میشد.

تروجان ها معمولا با نرم افزار های پر کاربرد و پیشنهاد های وسوسه انگیز ترکیب میشوند و وقتی روی فایل setup.exe یا setup.apk کلیک شود کار تمام است و نصب میشوند و بصورت تنها هیچوقت ارایه نمیشوند.

بیشترین فایل های آلوده مربوط به سایت های دانلود کرک , چیت های بازی های آنلاین , فعال ساز ویندوز و ورد و بازی های پربازدید می باشد.

همانگونه که قبل تر اشاره کردیم ویروس های تروجان شامل موارد مختلفی هستند که معمولا یک پله جلوتر از آنتی ویروس ها و شرکت های امنیتی میباشند و با اسکن آنلاین نیز شناسایی نمیشوند.

اهداف کلی و نوع تروجان ها شامل موارد زیر تا تاریخ انتشار این مقاله میشود:

تروجان درب پشتی مانند اسب تروآ عمل میکند و بعد از فعال شدن یک رخنه یا بکدور در سیستم فرد آلوده ایجاد میکند که به واسطه آن هکر ها کنترل کامل به سیستم دارند که متاسفانه رول های فایروال و آنتی ویروس های آپدیت نیز در بیشتر مواقع جوابگو نمیباشد.

بک دور ها یک روش رایج در هک سرور ها هم بودند که توسط پروتکل تلنت ارتباط مستقیم گرفته میشد از سرور به سیستم هکر و کلیه دستورات در بالاترین سطح ممکن قابل اجرا بود.

تروجان بانکدار برای سیستم های مالی طراحی شده و در این نوع ویروس کاربر صرفا اطلاعات بانکی , کارت های اعتباری , اکانت های paypal , و هیستوری های فروشگاه هایی که اطلاعات کارت بانکی شما در آن ثبت شده را به سرقت میبرد.

نکته: در نظام بانکی غربی اطلاعات کردیت کارت ها معمولا هنگام سفارش در بانک اطلاعاتی فروشگاه ها و … ذخیره میشود تا در خرید بعدی بصورت خودکار مبلغ از کارت های اعتباری کاربران کسر شود و درگاه پرداخت آنلاین وجود نداشت بلکه از طریق api این خرید ها و کسر از حساب ها انجام میشد.

اکسپلویت تروجان ها از آسیب های نرم افزاری استفاده میکنند . برای مثال وقتی یک افزونه در وردپرس یا … دارای باگ است و این باگ با اجرای یک دستور در دسترس قرار میگیرند , آن دستور تروجان اکسپلویت است که متاسفانه در خیلی از سامانه هایی که وجود دارد و صرفا بعد از پیدا شدن یا بفروش میرسند یا اطلاعات کاربران آن سامانه را دانلود و سپس دیتای خروجی را بفروش میگذارند با قیمت های بالا که نمونه های آن در ماه های اخیر بوفور در دسترس قرار گرفته از شرکت های بزرگ و ….

تروجان های Cryxos را ترس افزار نام گذاری کرده اند و به مدت چندین سال در ایالات متحده آمریکا مورد استفاده تیم های هکری قرار میگرفت که با آن اخاذی های میلیون دلاری انجام میدادند که فیلم های بسیاری در این ضمینه ساخته شد برای بالا بردن اطلاعات عمومی کاربران و جلوگیری از از دست رفت دارایی آن ها.

این تروجان با درخواست پشتیبانی جعلی معمولا کاربرانی را هدف قرار میگرفت که آگاهی در این ضمینه نداشتند و با ایمیل های ( سایت شما هک شد برای جلوگیری از آسیب با ما در تماس باشید) یا (دستگاه شما هک شد و با پشتیبانی تماس بگیرید) که تماس معمولا یا با روش تلفنی ( مهندسی اجتماعی) و یا از طریق نرم افزاری های ریمورت ارتباط برقرار میکردند با قربانی و اهداف خود را پیش میبردند.

تروجان دانلود کننده نوعی از تروجان است که برای ایجاد ترافیک استفاده میشود. کاربرد اصلی این تروجان برای سایت های دانلود محتوایی بود که یک فایل حجیم را انتخاب میکردند و در سیستم قربانی به مرور دانلود میشد و از محتوای دانلود شده در سیستم قربانی هیچ استفاده ای نمیشد بلکه سود اصلی را سایت ها و سرور هایی میکردند که ترافیک محتوایی ( آپلود ) ایجاد میکردند .

این تروجان قابلیت دیگری نیز داشت که میتوانست نسخه های مختلف تروجان را در سیستم های قربانی دانلود و اجرا کند و هنوز هم برخی از سایت ها و ربات های دانلود موسیقی از این ویروس استفاده میکنند.

بات نت ها خیلی خطرناک هستند و در زمان حال نیز بشدت خطرناک و قابل اجرا میباشند. بصورت کلی به ویروس هایی که با یک دستور واحد در سیستم های قربانیان اجرا میشود گفته میشود.

هدف های مختلفی برای خود دارند که مهمترین آن ها تروجان DDoS میباشد که در صورتی که بصورت بات نت انجام شود هیچ پهنای باند , وب سرور و سروری قابلیت مقابله با آن ها را ندارد. راه های مختلفی برای جلوگیری از بات نت ها مانند پهنای باند اختصاصی جایگزین برای سرور , فایروال ها و رول های امنیتی , CDN ها و … ایجاد شد ولی باز هم میتواند قربانی بگیرد و سایت هایی مثل کلود فلر نیز در صورت حمله گسترده قابلیت مقابله با آن را ندارد.

بات نت ها معمولا در تعداد متعدد وجود دارند , مثلا فرض کنید 1 میلیون سیستم قربانی دستور حمله به یک آدرس آیپی , سایت یا سرور را دریافت کنند , با تمام توان پکت هایی جهت مشغول کردن پردازش فایروال و وبسرور ها ارسال میکنند که معمولا قابلیت مقابله با این نوع از حملات که هر کدام از آیپی های مختلف ارسال شوند خیلی سخت میشود.

تروجان FakeAV نیز یک آنتی ویروس فیک است و تمامیه رفتار های آنتی ویروس ها را شناسایی و اجرا مینکند که در این مواقع تفاوت اخطار فیک و اخطار واقعی وجود ندارد. معمولا با تروجان های دانلودر میتوان FakeAV تروجان را فعال سپس بدون هیچ اخطار و مشکلی اقدام به نصب تروجان های دیگر کنند.

FakeAV تروجان ها همچنان هم فعال هستند و بیشتر به فایل های تقلب ( چیت بازی ) میچسبند و اجرا میشوند. برای نصب چیت ها باید آنتی ویروس و فایروال سیستم را غیر فعال کنید تا نصب و اجرا شود که پیش نیاز نصب این تروجان میباشد.

تروجان Geost یک تروجان بانکی میباشد که اهداف آن سیستم عامل های اندروید است. معمولا وقتی دنبال یک نرم افزار هستید و آن را در گوگل پلی یافت نمیکنید شروع به سرچ در اینترنت و دانلود آنها میکنند که بعد از نصب طبیعتا مجوز هایی را از شما دریافت میکند , همین مجوز ها بقای این ویروس را تضمینی میکند.

در پلتفرم های اندرویدی بجز بازار های گوگل پلی از هیچ نرم افزار دیگری استفاده نکنید.

تروجان Mailfinder به نفوذگر اجازه میدهد تا از پیام ها و لیست ایمیل های شما استفاده کند و نفوذگر پیام های تبلیغاتی و مخرب را از ایمیل شما به مخاطبین شما ارسال کند. Mailfinder ها به عنوان جمع آوری بانک ایمیل هم استفاده میشود زیرا بانک ایمیل فعال برای اهداف آلوده و … ارزش بالایی دارد.

تروجان Remote Access Trojan برای دسترسی از راه دور طراحی شده که در آن , هکر ها کنترل کاملی به سیستم شما دارند و صرفا هم در ویندوز 7 , 8.1 و ویندوز 10 کار میکنند و اطلاعاتی شامل اسکرین شات , نام فایل ها و … در آن وجود دارد.

sms تروجان هم نوع دیگری از ویروس هایی است که در گوشی های اندرویدی قابل استفاده است و در آن افراد غیر مجاز اقدام به ارسال پیام به مخاطبین شما میکنند. این نوع تروجان در مرور زمان خود را آپدیت کرده و در حال حاضر از SMS استفاده نمیکند , بلکه در نرم افزار هایی مانند تلگرام های غیر اصلی گنجانده میشود . با وجود اینکه این نرم افزار در ایران مسدود است به شما اجازه فعالیت با آیپی ایران را میدهد ولی برای مخاطبین و گروه هایی که در آن عضو هستید و تک تک افرادی که در گروه ها هستند پیام های مخرب و تبلیغاتی ارسال میکند.

بعد از ارسال پیام معمولا پیام های ارسال شما حذف میشود تا متوجه آلوده بودن سیستم , نشوید.

تروجان ها تقریبا شبیه هر چیزی هستند , از موزیک تا فایل های word و نرم افزار های نصبی یا کرک های نرم افزاری که در کشور ما بسیار استفاده میشود. برخی از راه حل هایی که میتوان متوجه شد آلوده شده اید یا خیر عبارتند از:

در صورتی که به این موارد برخورد کردید حتما موارد امنیتی خروج از حساب های کاربری را تا زمان پاک شدن سیستم انجام دهید.

ویروس های تروجان از طریق های مختلفی نصب و تکثیر میشوند که برخی از آن ها را لیست کردیم . در صورتی که بصورت شبکه ای از printserver یا filesharing استفاده میکنید یکی از سیبر های مورد علاقه هکرها خواهید بود. برخی از پر تکرارترین راه های انتقال تروجان عبارتند از:

در صورتی که سیستم شما به ویروس تروجان آلوده شده بود , ابتدا اتصال اینترنت را قطع کنید و از وارد اتصال دیسکت ها , فلش ها و یا هارد های اکسترنال به سیستم خودداری کنید و با چک لیست ارایه شده میتوان تا حدود زیادی از آن جلوگیری کرد.

چطور بفهمیم سیستم ما آلوده به تروجان است؟ یکی از مطمن ترین راه هایی که میتوانید این وضعیت را کنترل کنید , استفاده از فایروال ها میباشد. سیستم عامل ویندوز فایروال های متعددی را پشتیبانی میکند که کار اصلی آن مرور پکت های ارسالی و دریافتی شما است. این فایروال ها قابلیت مسدود سازی فرستنده این پکت ها میباشد. برای مثال زمانی که شما هیچ فعالتی انجام نمیدهید و آپدیتی هم ندارید نباید آپلود و دانلود در taskmanager نیز مشاهده کنید .

برای کنترل و حذف تروجان ها میتوان به موارد زیر اکتفا کرد:

با انجام این مراحل تا حد خیلی زیادی از آسیب بیشتر جلوگیری میکنید و تروجان ها معمولا به فایل ها میچسبند و در صورت شناسایی فایل های شما نیز حذف میشود در صورتی که از دیتای خود بک آپ دارید , بهترین راه حذف سیستم عامل و نصب مجدد آن است چون برخی از این ویروس ها تکثیر شونده هستند و راه حلی جز این وجود ندارد.

تروجان ها معمولا حاصل اعتماد شما هستند که خودتان راه ورود به سیستم را برای آنها باز کردید و به آنها علاوه بر اسب تروآ چاقوی انگلیسی نیز گفته میشود که با شکل های و شمایل مختلف در قالب نرم افزار , موسیقی , فیلم , فایل اجرایی و پچ ها ظاهر میشوند. این بد افزار ها عامل بسرقت رفتن اطلاعات مهم شما , اطلاعات بانکی , بانک ایمیل , کلید های ورود به کیف پول , نام کاربری و کلمه عبور تمام سایتهایی که در آنها عضو هستید , مخاطبین شما و … میشوند. ویروس های تروجان در انواع مختلفی ظاهر میشوند که هر کدام برای اهدافی مانند : سرقت اطلاعات : حملات DDoS , ایجاد ترافیک کاذب , فیک آنتی ویروس ها و ارسال تبلیغات از جانب شما میباشند.

در صورتی که کندی اینترنت و بالارفتن پردازش سیستم عامل شما بصورت مشکوک مشاهده شد و شکل ظاهری آیکون ها و تسک منیجیر شما تغییر کرد , میتوان به احتمال زیاد سیستم شما آلوده به ویروس شده باشد که در مقاله بصورت کامل به آن پرداختیم.

بصورت کلی اگر از نسخه های اورجینال نرم افزار ها استفاده کنید , و از نرم افزار های کرک استفاده نکنید , در صورتی که روی ایمیل مشکوک نیز کلیک نمیکنید , درکنار استفاده از آنتی ویروس اورجینال احتمال آلوده شدن پایین میاید.

متاسفانه در صورتی که سیستم شما آلوده باشد ابتدا چک لیست های حذف آن ها را برسی و در صورتی که مقدور است به پلیس فتا مراجعه کنید تا در صورت سو استفاده احتمالی مصونیت داشته باشید.

فاماسرور

سرور مجازی یکی از سرویس های پر استفاده و مقرون بصرفه برای کسب و کارهای کوچک و خدمات سایر در ضمینه IT و شبکه میباشد که توان پشتیبانی از 128 هسته و 512 گیگ رم را دارد.

سرور های اختصاصی فاماسرور از دو گروه نسل جدید و پردازش سنگین استفاده میشود که میتوانید تا 155 گیگاهرتز پردازش و تا 1.5 ترابایت رم را در اختیار داشته باشید.

سرور بیگ بلوباتن اختصاصی و مجازی یکی از خدمات , برای استفاده از کلاس های آموزشی , جلسات و ... بصورت دوطرفه و با کیفیت تضمین شده میباشد.

در هاست لینوکس با منابع گوناگون امکان میزبانی از سایت های بزرگ و پر بازدید نیز وجود دارد و میتوان از مزایا و خدمات آن استفاده کرد.

هاست های ویندوز فاماسرور میزبانی شده در ایران و هلند میباشد که با سخت افزار ها و استوریج های نسل جدید میزبانی و پشتیبانی میشوند.

ثبت دامنه های بین المللی , دامنه ir و دامنه های با پسوند های مختلف در فاماسرور پشتیبانی میشوند.